Evite que los actores de amenazas manipulen las aplicaciones que crea agregando protecciones a su sistema impulsado por IA. DevSecOps Plataforma.

Ya sea que estén escritas para/con JavaScript híbrido, iOS o Android, las aplicaciones móviles tienen una cosa en común: todas contienen ejemplos prácticos de cómo eludir su perímetro de seguridad. Tienen que hacerlo para proporcionar valor. Y ya sea parte de un estado-nación, una organización criminal cibernética o un “lobo solitario”, los actores de amenazas están ansiosos por explotar esos ejemplos de trabajo. Para evitar el robo de datos de clientes, IP de la empresa o incluso dinero, los ejemplos de trabajo deben ocultarse de los actores de amenazas y deben ofrecer algún medio para evitar la manipulación.

Sin embargo, la mayoría de los propietarios de aplicaciones están bajo presión para desarrollar nuevas versiones de sus aplicaciones para satisfacer las demandas cambiantes de los clientes, la competencia o el mercado. Las aplicaciones en una organización totalmente Agile pueden ser released cada mes, día o incluso minuto. Entonces, si bien es necesario agregar seguridad a las aplicaciones que crean, según la madurez de la organización, el propietario de una aplicación podría 1) no pensar en la seguridad como parte del DevOps proceso en absoluto, 2) ven la seguridad como un impedimento para llegar al mercado de manera eficiente, o 3) Quiere agregar seguridad pero no sabe por dónde empezar.

Mientras tanto, el principal desafío para el CISO es proteger a la organización contra las infracciones. Protegerse contra una infracción significa prevenir ingeniería inversa y manipular los "ejemplos de trabajo" que viven en las aplicaciones que crea su empresa. El segundo desafío que enfrenta el CISO es contratar y retener talento. Los profesionales de Info Seg escaseaban incluso antes de la pandemia, y “la Gran Renuncia” ha exacerbado este problema.

Desafios

- Presión empresarial para crear más aplicaciones móviles más rápido

- Las aplicaciones requeridas para dispositivos móviles están escritas en variedad de sistemas operativos y lenguajes

- Las aplicaciones, por definición, contienen ejemplos prácticos de cómo eludir las medidas de seguridad tradicionales.

- Los actores de amenazas usan aplicaciones como vectores de ataque

- La seguridad a menudo se agrega a las aplicaciones como una idea de último momento

El tercer desafío que enfrenta el CISO es mantener la satisfacción del cliente. Si sus controles de seguridad tardan demasiado en implementarse y, por lo tanto, retrasan la entrega del software que está en demanda del cliente, se enfrentará a un escrutinio. Además, si los controles de seguridad que implementa el CISO afectan negativamente la experiencia del usuario en términos de funcionalidad o velocidad, perderá credibilidad. Mientras tanto, si el CISO no hace nada para proteger las aplicaciones que crea su empresa, el CISO se enfrenta al riesgo de una infracción que provocará la pérdida de datos del cliente, la propiedad intelectual de la empresa o los ingresos. Además, los CISO suelen ser la cara pública de la seguridad de las grandes empresas y, como tales, sus puestos de trabajo corren peligro cuando se revela públicamente una infracción. Finalmente, el CISO se enfrenta a la pérdida de moral entre los empleados, o peor aún, a la renuncia de los empleados, especialmente ante una infracción pública o una revelación vergonzosa interna sobre una infracción.

Digital.ai Application Security Solución

Cree software seguro a la velocidad de DevOps

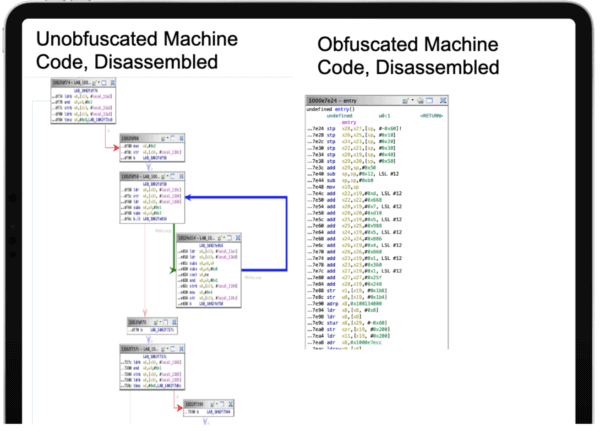

Digital.ai Seguridad de aplicaciones móviles resuelve los desafíos que enfrentan los propietarios de aplicaciones y los CISO. El beneficio más importante que brindamos es que protegemos los ejemplos prácticos de cómo eludir la seguridad del perímetro que contienen sus aplicaciones. Hacemos esto ofuscando el código. ¿Cómo ofuscamos el código?? Tomamos el código desprotegido y lo alimentamos, junto con el plan de protección que crea (o creamos para usted) en un motor que produce código protegido (también conocido como endurecido). La aplicación protegida contiene un código de máquina ofuscado que se ejecuta como se diseñó originalmente, pero que los actores de amenazas prácticamente no pueden leer, incluso después de haberlo introducido en un desensamblador.

You can build as many customizations and added protections into your Protection Blueprint as you like, or you can use our auto configuration option to use a pre-built Protection Blueprint -- one that requires no customization or configuration -- to ofuscar your apps automatically. Using the auto configuration option allows you to build protected apps faster.

The next most important way we protect our customer’s apps is through the addition of anti-manipulación techniques. By anti-tamper we are primarily referring to the ability to detect two conditions. First, we detect when your app is run in an unsafe ambiente que podría PERMITIR que sea manipulado. Los ejemplos clásicos de este tipo de entornos son los depuradores, emuladores o dispositivos rooteados o con jailbreak. En segundo lugar, detectamos cuándo se ha modificado el código de su aplicación.

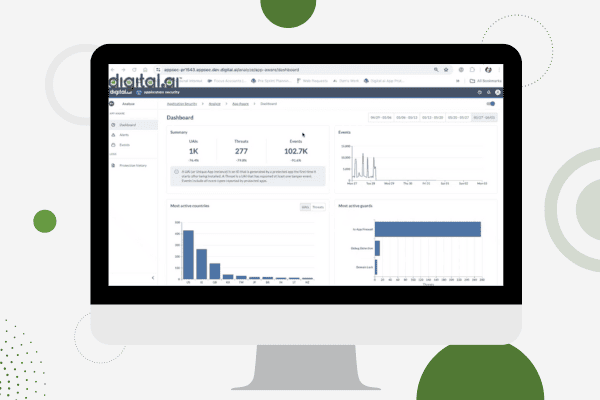

También le brindamos visibilidad de 1) ataques a sus aplicaciones y 2) intentos de ejecutar sus aplicaciones en unsafe entornos. Por ejemplo, si un actor de amenazas intenta modificar su código, recibirá una alerta. También verá una gran cantidad de detalles sobre dónde y en qué dispositivo y en qué sistema operativo se realizó la modificación. También verá la dirección IP del dispositivo y la ubicación geográfica del actor de amenazas. También verá la hora en que se produjo la modificación y la hora en que se detectó. Finalmente, verá el nombre del script específico que se modificó.

cuando te integras Digital.ai Móvil Application Security con nuestros Release PRODUCTO, también puede bloquear aplicaciones para evitar que las aplicaciones desprotegidas se abran accidentalmente. released en la naturaleza.

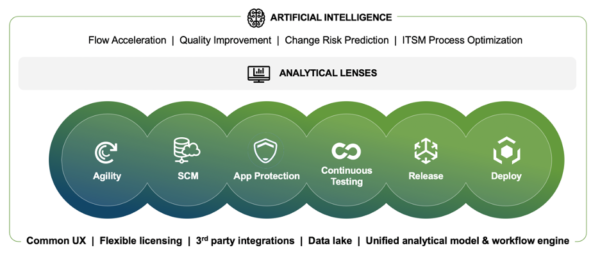

Tomados juntos como parte de nuestro Alimentado por IA DevSecOps plataforma, estas protecciones se agregan a sus aplicaciones sin ralentizar indebidamente ni el proceso de desarrollo de su aplicación ni las propias aplicaciones, al mismo tiempo que evita que sus aplicaciones se utilicen como vectores de ataque para robar su IP, datos de clientes o ingresos.

Código de aplicación desmontado en Ghidra

Beneficios Clave

Protéjase integrando la seguridad en el proceso de desarrollo de aplicaciones

Proteja el código, las claves y los datos dentro de sus aplicaciones móviles.

- Ofuscar el código para evitar la ingeniería inversa

- Evitar la manipulación mediante la detección de unsafe entornos y cambios de código

- Configure protecciones personalizadas o automatizadas en las instalaciones o en la nube

Monitoree brindando visibilidad en las aplicaciones en riesgo

Proporcione visibilidad sobre cuándo sus aplicaciones están en riesgo.

- Informes independientes del producto o integración con las herramientas existentes del Centro de operaciones de seguridad

- Crear registros de búsqueda

- Ver qué guardias y protecciones están activadas

Reaccionar respondiendo automáticamente a las amenazas

Responda automáticamente a las amenazas en tiempo real con Protección (RASP).

- Forzar autenticación intensificada

- Modificar las características de la aplicación

- Cierra las aplicaciones que están bajo ataque

Funcionalidad Clave

Red de guardia

Asegúrese de que los actores de amenazas tengan que desmantelar cada una de sus protecciones simultáneamente para descifrar su aplicación a través de la aplicación de Guard Network.

Application Security Soporte a través de múltiples plataformas

Incorpore seguridad en aplicaciones móviles, clientes web y aplicaciones de escritorio.

Soporte de seguridad de aplicaciones en múltiples sistemas operativos

Incorpore seguridad en aplicaciones escritas para la más amplia gama de sistemas operativos, incluidos iOS, WatchOS, tvOS, Android, Mac, Windows y escritorio Linux.

Soporte de seguridad de aplicaciones en múltiples lenguajes de desarrollo

Cree seguridad en aplicaciones escritas en C, C++, C#, Java, Javascript, HTML5 y Kotlin.

Key and Data Protection

La criptografía de caja blanca compatible con FIPS 140-2 para claves privadas garantiza que sus comunicaciones sean seguras incluso si sus aplicaciones son pirateadas.

Agregue seguridad como parte de la inteligencia artificial DevSecOps

Digital.ai proporciona pruebas funcionales y de rendimiento para sus aplicaciones seguras, así como información basada en inteligencia artificial sobre las tendencias de ataque.

Aplicar protecciones en la nube o en las instalaciones

Aplique sus propias protecciones personalizadas en las instalaciones o haga que se agreguen protecciones para usted, automáticamente, en la nube.

Detección de paquetes maliciosos

Protéjase del spyware, keyloggers y muchos otros tipos de malware con esta protección dinámica.

Acerca Digital.ai

Digital.ai es una empresa de tecnología líder en la industria dedicada a ayudar a las empresas Global 5000 a alcanzar los objetivos de transformación digital. La empresa impulsada por IA DevSecOps La plataforma unifica, protege y genera información predictiva a lo largo del ciclo de vida del software. Digital.ai empodera a las organizaciones para escalar los equipos de desarrollo de software, entregar continuamente software con mayor calidad y seguridad mientras descubren nuevas oportunidades de mercado y mejoran el valor comercial a través de inversiones de software más inteligentes.

Información adicional sobre Digital.ai se puede encontrar en digital.ai and on Twitter, LinkedIn Imagina que añades un nuevo modelo a tu cartera de productos, en tres tamaños diferentes, con cinco colores distintos y cuatro texturas variadas. Actualizar esta información, en distintos formatos e idiomas, a través de varios canales es fundamental para vender el producto, ¿verdad? La cuestión es: ¿cómo te aseguras de que los datos sean correctos y relevantes y consistentes allá por donde se difunden. Facebook.

Conoce más en Digital.ai Application Security